随着农村经济的发展和城镇化进程的加快,农村建筑火灾事故频发,防火安全成为不容忽视的问题。在农村建设防火墙不仅是预防火灾的有效措施,也是确保居民生命财产...

2025-08-01 2 防火墙

随着网络安全威胁的不断增加,正确配置防火墙的端口和安全规则显得尤为重要。本文将为读者详细解读新防火墙的端口配置方法及如何设置安全规则,确保您的网络环境安全可靠。

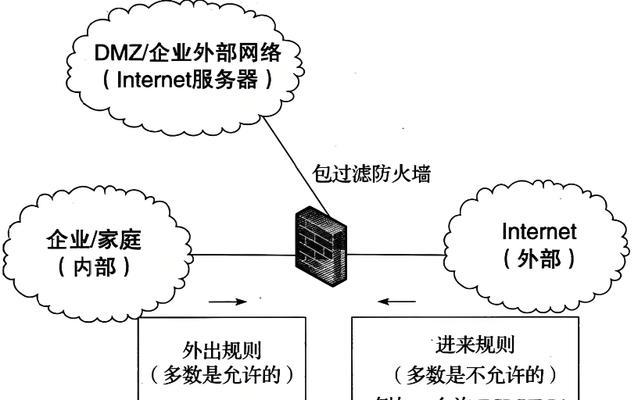

防火墙是网络安全的重要组成部分,它根据既定的安全规则对进出网络的流量进行监控和过滤。端口配置是设置防火墙规则的基础,它涉及到哪些端口是开放的、哪些是关闭的,以及允许哪些类型的通信通过。了解这些基本概念对后续的配置至关重要。

防火墙的作用

防火墙通过监视、控制进出网络的数据包,确保只有符合预设规则的数据包可以传输,以此来防止未授权访问和数据泄露。

端口的定义

端口(Port)是网络服务的出入口,每个端口对应一种服务或一组服务。HTTP服务通常使用80端口,HTTPS服务使用443端口。

配置防火墙端口之前,您需要了解您的网络服务需求以及哪些端口对哪些服务是必需的。接下来,我们可以根据操作系统和防火墙类型来具体操作。

配置步骤概览

1.确定网络服务端口需求。

2.审核当前防火墙规则。

3.根据服务需求添加或修改端口规则。

4.测试配置的有效性。

5.定期复查防火墙规则,确保安全性。

具体操作方法

对于Windows系统

1.打开“控制面板”->“系统和安全”->“WindowsDefender防火墙”。

2.点击“高级设置”。

3.在“入站规则”或“出站规则”中点击“新建规则”。

4.根据需要选择“端口”类型,然后按照向导设置特定端口的规则。

5.配置规则适用的协议、端口号码、操作(允许或阻止)和作用范围(域、私有、公共)。

6.为新规则命名并保存。

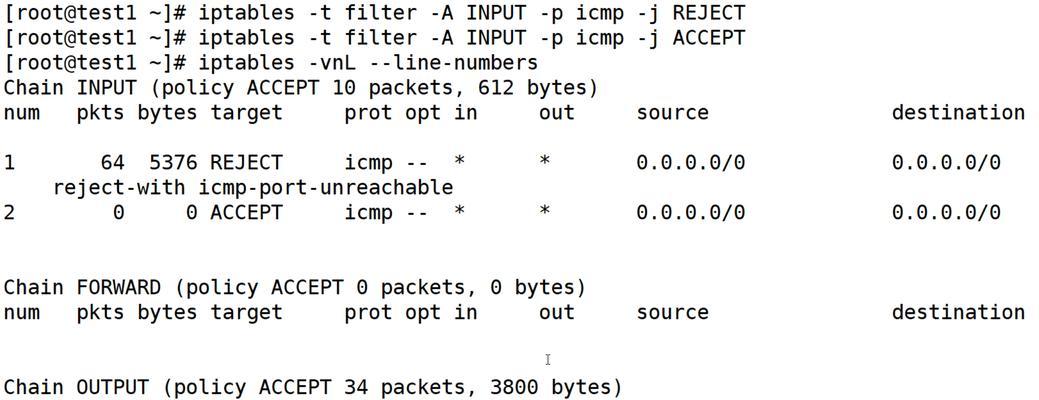

对于Linux系统

1.使用iptables或firewalld等工具。

2.以iptables为例,运行命令`sudoiptables-L`查看现有规则。

3.添加规则示例:`sudoiptables-AINPUT-ptcp--dport80-jACCEPT`,允许TCP协议的80端口数据流入。

4.保存规则,iptables使用`sudoiptables-save>/etc/iptables/rules.v4`命令。

5.重启iptables服务以使规则生效。

对于Cisco设备

1.进入设备的命令行界面(CLI)。

2.使用`conft`进入配置模式。

3.根据需求设置访问控制列表(ACL)和配置相应的规则。

4.将ACL应用到接口上。

5.保存并退出配置模式。

配置防火墙端口仅是网络安全的第一步,接下来要根据实际情况设置安全规则,以确保网络的安全性。

规则设置的基本原则

1.最小权限原则:只为必需的服务开放端口。

2.防范未知攻击:设置规则以防止已知的攻击模式。

3.明确规则优先级:规则的顺序很重要,应根据严格程度来排序。

防火墙规则设置示例

1.允许内部网络访问外部Web服务器的HTTP和HTTPS端口(80和443)。

2.阻止访问可能含有恶意软件的端口,比如25端口(SMTP)。

3.允许内部网络的特定端口(如远程桌面协议RDP的3389端口)仅供信任的外部地址访问。

4.定期更新规则,响应新出现的威胁。

配置防火墙规则后,必须进行一系列的测试来确保规则生效且不影响合法的网络通信。

测试方法

1.使用端口扫描工具如Nmap来测试端口开放状态。

2.尝试从外部网络访问内部网络服务,验证规则是否正确工作。

3.确认合法的网络流量未被错误地阻断。

随着网络环境和安全威胁的变化,定期审查和更新防火墙规则是确保安全性的关键。

维护要点

1.定期检查防火墙日志,识别并分析异常流量。

2.更新安全策略以反映最新的威胁环境。

3.跟踪操作系统的安全更新,确保防火墙规则与系统安全措施相匹配。

通过以上步骤,您可以为网络环境配置一个安全、高效的防火墙端口设置方案。请确保您在实施任何更改之前都已充分理解其潜在影响,并做好了充分的测试和备份。网络安全是一场持续的战斗,而防火墙正是其中的重要防线。保持警惕,不断学习,您的网络就能在网络安全的挑战中保持坚固。

综合以上,我们已经介绍了新防火墙端口的配置方法及如何设置安全规则。遵循这些步骤,您可以建立一套适合自身网络环境的防火墙规则,从而提升整体网络安全防御能力。

标签: 防火墙

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。

相关文章

随着农村经济的发展和城镇化进程的加快,农村建筑火灾事故频发,防火安全成为不容忽视的问题。在农村建设防火墙不仅是预防火灾的有效措施,也是确保居民生命财产...

2025-08-01 2 防火墙

随着智能手机在日常生活中的广泛应用,手机安全问题也日益突出。为了保护个人隐私和数据安全,了解如何设置手机监控防火墙显得尤为重要。本文将详细介绍手机监控...

2025-08-01 2 防火墙

随着网络攻击手段的日益智能化与隐蔽化,Webshell作为黑客常用的攻击手段之一,给网站安全带来了严重威胁。Webshell攻击通常是指黑客利用网站程...

2025-07-31 5 防火墙

在网络安全领域,防火墙是一种重要的安全措施,它可以监控和控制进出网络的数据包。有时候,出于诊断网络连接问题或管理网络资源的目的,需要在防火墙中启用pi...

2025-07-27 5 防火墙

在当今全球化的信息时代,筑牢意识形态防火墙显得尤为重要。意识形态防火墙不仅是国家层面抵御错误思想侵蚀的重要屏障,也是每个公民自我意识塑造的重要防线。如...

2025-06-12 13 防火墙

在当今的网络安全领域中,防火墙是构建企业安全防护体系的关键组件之一。它通过监控和过滤进出网络的数据包来防御潜在威胁。本文将介绍新防火墙的配置步骤,并提...

2025-05-21 26 防火墙