在激烈的第一人称射击游戏中,一个稳定的服务器对玩家而言至关重要。《战地五》(BattlefieldV)作为一款广受欢迎的射击游戏,其服务器设置的优化能...

2025-07-31 5 服务器

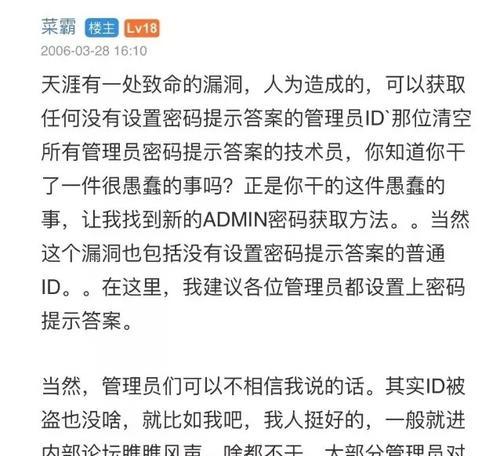

服务器安全是企业、个人站长乃至所有互联网用户不可忽视的一个环节。在安全问题日益凸显的当下,"麦克入侵服务器"这一术语逐渐进入公众视野。究竟什么是麦克入侵,我们又该如何采取措施防范服务器被入侵呢?本文将为您详细解答。

麦克入侵(也称为脚本小子攻击)通常指的是那些使用预先编写好的攻击脚本或者利用网络上公开的漏洞信息进行攻击的行为。这类攻击者可能并非专业黑客,但利用现成的工具和漏洞信息,仍然能够对服务器安全造成威胁。服务器一旦被麦克入侵,可能会面临数据丢失、服务中断甚至造成更为严重的安全事故。

1.硬件与网络层面的安全加固

使用防火墙:防火墙能有效控制进出服务器的数据流量,阻断恶意访问。

网络隔离:对关键服务器进行网络隔离,可以防止未经授权的访问和数据泄露。

物理安全:保证服务器物理环境的安全,防止未授权人员接触服务器硬件。

2.操作系统与服务的安全设置

最小化安装:只安装必要的服务和应用程序,避免安装不必要的软件。

定期更新:及时更新操作系统及其补丁,修补已知的安全漏洞。

权限控制:严格设置文件和目录权限,遵循最小权限原则。

3.数据备份与恢复计划

定期备份:定期对服务器数据进行备份,包括系统文件和用户数据。

离线备份:对于重要的数据,建议进行离线备份,以防万一服务器被攻击,数据仍能安全恢复。

备份测试:定期测试备份数据的完整性和可恢复性,确保在灾难发生时能够迅速恢复服务。

4.应用程序安全

安全编码:开发者应遵循安全编码的最佳实践,例如输入验证、错误处理、日志记录等。

依赖管理:管理和更新应用程序依赖的库和框架,避免使用含有已知漏洞的组件。

使用安全插件:在可能的情况下,使用经过安全审核的插件和扩展。

5.监控和入侵检测

日志分析:定期监控和分析服务器日志,及时发现异常行为。

入侵检测系统(IDS):部署入侵检测系统,实时监控网络和系统活动。

异常行为监测:使用行为分析工具来识别异常的访问模式和流量。

6.安全培训与意识提升

员工培训:对所有相关员工进行定期的安全意识和操作培训。

安全策略:制定并执行一套明确的安全策略,确保每位员工都了解并遵守。

7.应对计划

应急响应计划:准备一个详细的应急响应计划,以便在发生安全事件时能迅速采取行动。

通知机制:建立一个通讯机制,以便在发生安全事件时能够及时通知所有相关方。

通过综合应用上述措施,可以显著提高服务器的安全性,降低被麦克入侵的风险。安全问题永远不是一劳永逸的,它需要不断的维护和更新。只有时刻保持警惕,才能有效地保护我们的数据和服务器安全。

在我们深入了解了什么是麦克入侵,以及如何有效防止服务器被入侵之后,我们希望您能对服务器安全有一个更为全面的认识。综合以上,通过实施有效的安全策略和不断的安全意识提升,我们可以共同创建一个更加安全的网络环境。

标签: 服务器

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。

相关文章

在激烈的第一人称射击游戏中,一个稳定的服务器对玩家而言至关重要。《战地五》(BattlefieldV)作为一款广受欢迎的射击游戏,其服务器设置的优化能...

2025-07-31 5 服务器

人渣scum(《Rust》游戏的一个模组)的服务器拥有庞大的玩家群体和复杂的游戏机制,为玩家提供了一个充满挑战与机遇的游戏环境。然而,许多服务器管理员...

2025-07-29 8 服务器

在数字化时代,企业及个人用户对于服务器的需求日益增加,搭建服务器平台成为了许多技术爱好者的必修课。服务器软件是实现这一目标不可或缺的工具,它们能够帮助...

2025-06-20 15 服务器

在当今这个信息爆炸的时代,选择一台性价比高的服务器对于个人和企业来说都至关重要。尤其是对于初创公司或是预算有限的项目,他们既需要服务器提供高速稳定的性...

2025-06-19 17 服务器

云计算技术的迅猛发展为众多企业提供了前所未有的资源调配与服务交付模式。天翼云作为中国电信旗下的云服务品牌,其聚合服务器解决方案更是受到广泛关注。本文将...

2025-06-18 14 服务器

终端服务器技术是信息技术领域的重要组成部分,它在企业级数据处理和网络管理中扮演着关键角色。随着网络技术的迅猛发展,终端服务器技术也逐渐成为企业IT基础...

2025-06-14 15 服务器